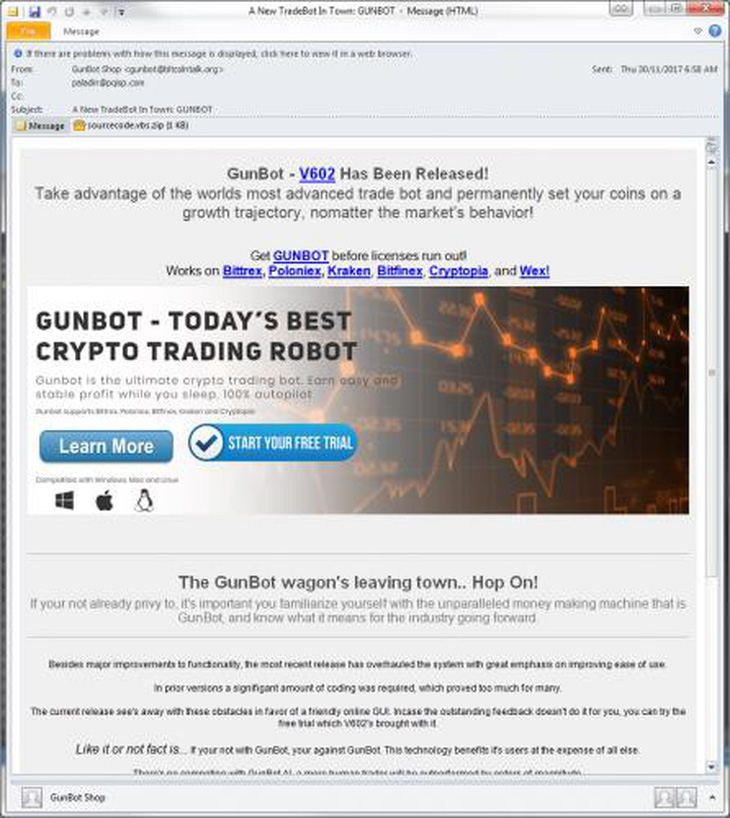

Quảng cáo Gunbot thực chất là một email lừa đảo - Ảnh: FORTINET.

Mặc dù có nhiều biến động trong những ngày qua nhưng bitcoin vẫn đạt giá trị cao so với các dòng tiền điên tử khác. Có thể nói, bitcoin hiện là thị trường hấp dẫn và tất nhiên tội phạm mạng không thể bỏ qua.

Theo đó, các nhà nghiên cứu tại Fortinet đã phát hiện ra một chiến dịch lừa đảo trực tuyến sử dụng một trang web bắt chước diễn đàn bitcointalk.org. BitcoinTalk vốn là nơi trao đổi giữa các người chơi, theo dõi sự chênh lệch giá giữa các nền tảng giao dịch khác nhau và nếu cơ hội lợi nhuận xuất hiện, nó sẽ nhắc người chơi tự động mua hoặc bán bitcoin với các hạn mức định trước.

Các hacker đã tung ra Gunbot, được quảng cáo là một ứng dụng kinh doanh bitcoin mới tương tự như BitcoinTalk do GuntherLab hoặc Gunthy phát triển hợp pháp. Fortinet cho biết: "Tuy nhiên, thay vì được thiết kế để tăng lợi nhuận, nó lan truyền mã độc Orcus RAT dẫn đến sự thua lỗ của nhiều chiến dịch đầu tư và hơn nữa."

Khi nhấp vào quảng cáo Gunbot, người dùng sẽ nhận tệp đính kèm .zip được gọi là "sourcode.vbs" có chứa một tập lệnh VB đơn giản. Nó sẽ tự động kích hoạt và tải về một tệp giống như tệp ảnh JPEG nhưng thực sự là một tập tin nhị phân PE. Sau khi phân tích sâu hơn, các nhà nghiên cứu phát hiện tập tin đó là một phiên bản trojan của công cụ hệ thống kiểm kê mã nguồn mở có tên là "TTJ-Inventory System".

Hacker không chỉ nhắm đến người chơi thông thường mà mục tiêu mong muốn chính là nhắm đến các nhà đầu tư bitcoin. Nguồn: Dan Kitwood / GETTY IMAGES.

Orcus vốn là một công cụ quản trị từ xa đi kèm với tất cả các tính năng từ một phần mềm RAT. Nó có khả năng tải plugin tùy chỉnh phát triển bởi người dùng hoặc bổ sung có sẵn trong kho Orcus và thực hiện các cuộc tấn công từ chối dịch vụ phân tán (DDoS).

Giống như các trojan truy cập từ xa khác, nó cũng có tính năng truy xuất mật khẩu và khai thác khóa để ăn cắp tất cả mọi thứ của nạn nhân trên thiết bị của họ. Nó cũng có thể thực hiện mã C# và mã VB.net từ xa trên máy bị nhiễm trong thời gian thực.

Fortinet cảnh báo: "Nếu Orcus đã được "cài đặt" vào hệ thống của bạn, hacker sẽ kích hoạt micro và webcam, vô hiệu hóa ánh sáng trên webcam để tránh cảnh báo cho người dùng và thậm chí kích hoạt Blue Screen of Death (BSOD) nếu bạn cố gắng kết thúc quá trình. Chúng tôi cũng dự đoán cơ chế này hiện cũng đang được chúng sử dụng trong các chiến dịch khác."

Các nhà nghiên cứu nghi ngờ rằng bọn hacker đã đăng ký tên miền trên Cobainin Enterprises, một nền tảng cho phép các trang web đáng ngờ cũng được đăng ký, nhằm xoay vòng các trang web giữa các chiến dịch. Họ cảnh báo: "Người chơi bitcoin nên cẩn thận vì Orcus RAT không hề là một công cụ quản lý vô hại và cần ý thức hơn về các chiến dịch tấn công của tội phạm mạng."

Tối đa: 1500 ký tự

Hiện chưa có bình luận nào, hãy là người đầu tiên bình luận